MR • 23 Jan 2026 09:28

Peringatan Ancaman: SolyxImmortal, Infostealer Canggih yang Menyamar sebagai Perangkat Lunak Legal Selengkapnya

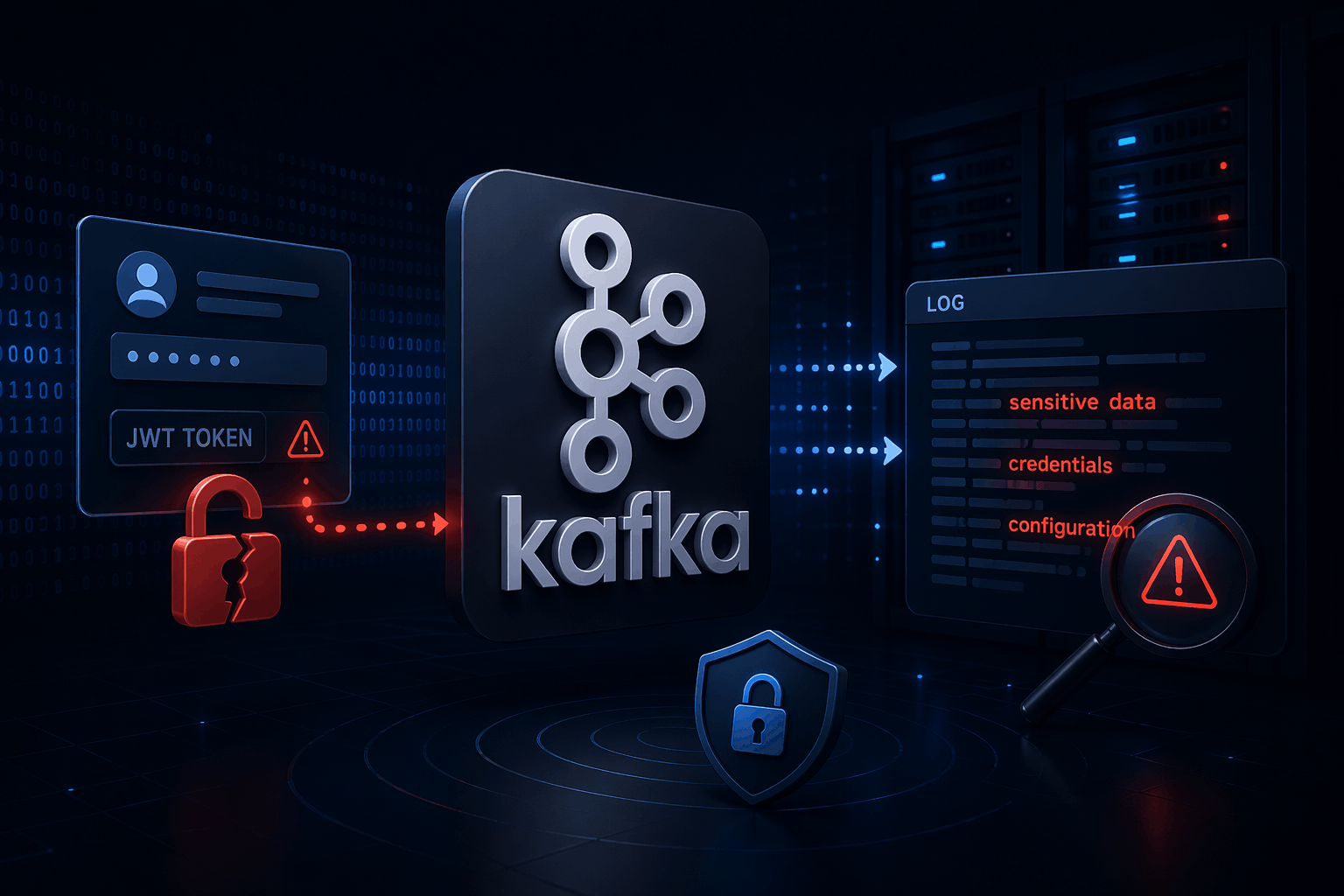

Telah diidentifikasi beberapa kerentanan keamanan pada Apache Kafka yang merupakan platform penting dalam pengelolaan pipeline data berperforma tinggi dan event streaming kritikal. Kerentanan ini mencakup bypass autentikasi dan paparan data sensitif yang dapat dimanfaatkan oleh pihak tidak berwenang untuk mengakses sistem serta memperoleh informasi internal.

Kerentanan dengan kode CVE-2026-33557 (CVSS 9.8) memungkinkan penyerang membuat token JWT dari issuer arbitrer dan menyisipkan atribut pengguna tertentu sehingga sistem menerima token tersebut tanpa validasi yang memadai. Sementara itu, CVE-2026-33558 (CVSS 5.9) menyebabkan informasi sensitif terekspos melalui log ketika mode DEBUG diaktifkan, termasuk kredensial internal dan data konfigurasi.

Dimana letak masalahnya?

- Mekanisme autentikasi JWT tidak melakukan validasi issuer secara ketat sehingga memungkinkan token palsu diterima oleh broker Kafka.

- Komponen NetworkClient mencatat seluruh request dan response ke dalam log pada level DEBUG tanpa melakukan penyaringan terhadap data sensitif.

Dampak bagi Aplikasi dan Pengguna

- Akses tidak sah ke sistem event streaming.

- Kebocoran data sensitif seperti kredensial dan konfigurasi internal.

- Potensi terjadinya pelanggaran data (data breach).

- Risiko kehilangan kekayaan intelektual.

Versi yang Terdampak dan Perbaikan

- Apache Kafka: versi 4.1.0 hingga 4.1.1.

- Apache Kafka Clients: versi 0.11.0 hingga 3.9.1, serta 4.0.0.

Perbaikan:

- Melakukan pembaruan ke versi 4.1.2 atau 4.2.0 yang telah mengatasi kerentanan tersebut.

Rekomendasi untuk Developer dan Tim Security

- Segera melakukan pembaruan (patching) ke versi terbaru yang telah diperbaiki.

- Melakukan validasi ketat terhadap token JWT, termasuk verifikasi issuer dan signature.

- Menonaktifkan mode DEBUG pada lingkungan produksi.

- Menerapkan masking atau filtering pada log untuk mencegah pencatatan data sensitif.

- Melakukan audit log secara berkala untuk mendeteksi aktivitas mencurigakan.

- Mengimplementasikan prinsip least privilege pada akses sistem.

Penutup

Kerentanan ini memiliki tingkat risiko tinggi dan dapat berdampak signifikan terhadap keamanan sistem dan data organisasi. Diperlukan langkah mitigasi segera untuk mencegah eksploitasi yang dapat merugikan operasional dan reputasi.

Sumber Referensi:

https://securityonline.info/apache-kafka-jwt-authentication-bypass-logging-vulnerabilities-2026/

MR • 20 Agt 2025 11:34

70.000 Website WordPress Terancam Kerentanan Kritis Plugin Database Selengkapnya