MR • 08 Jan 2026 09:36

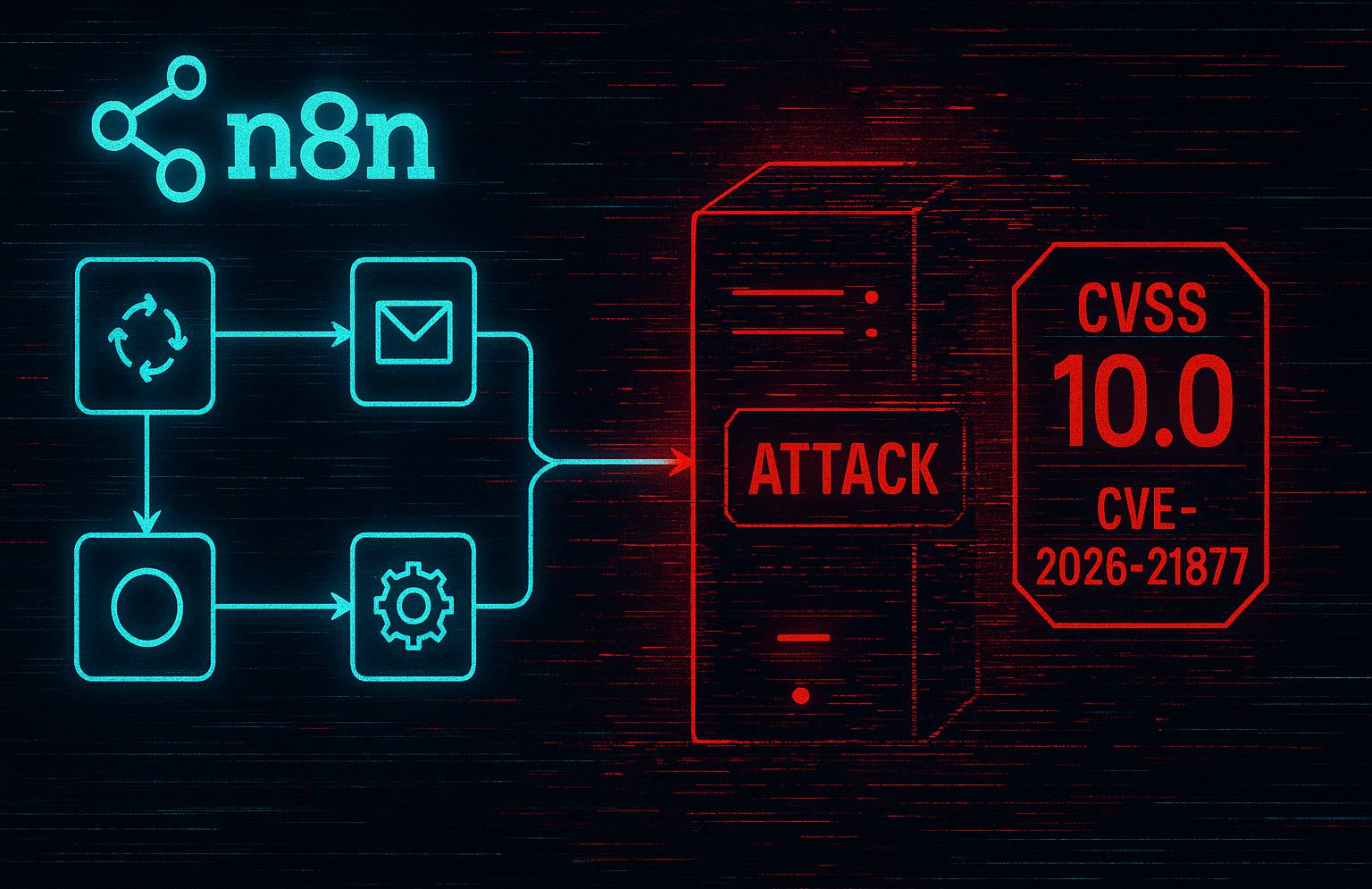

Kerentanan Kritis n8n (CVSS 10.0) Izinkan Eksekusi Kode Jarak Jauh (RCE) Selengkapnya

Sebuah malware jenis trojan akses jarak jauh, bernama PyLangGhost RAT, ditemukan menyerang para profesional di bidang teknologi, keuangan, dan kripto. Malware ini dikaitkan dengan kelompok hacker Lazarus dari Korea Utara, yang sudah terkenal sering menargetkan sektor finansial.

Bagaimana Modusnya?

Pelaku menipu korban lewat wawancara kerja palsu atau pertemuan bisnis online.

Selama proses, korban dibujuk mengira ada masalah pada kamera atau mikrofon mereka.

Korban lalu diarahkan untuk menjalankan perintah khusus di komputer, yang ternyata mengunduh malware PyLangGhost RAT.

Apa yang Bisa Dilakukan Malware Ini?

Mencuri data browser (seperti dompet kripto MetaMask, BitKeep, Phantom, Coinbase Wallet), cookies, dan kredensial yang tersimpan.

Mengambil alih sistem: memberikan akses jarak jauh penuh pada penyerang, termasuk kendali lewat terminal/command prompt.

Mengelabui antivirus: tingkat deteksi rendah, sehingga bisa menginfeksi komputer tanpa disadari.

Akses Persisten: malware dibuat agar tetap aktif setiap komputer dinyalakan, bahkan mencoba mendapatkan hak administrator melalui tipu daya.

Bisa mendekripsi data terenkripsi pada browser Chrome modern dengan menyamar jadi proses sistem penting.

Teknik Penyebaran:

Script perintah men-download file ZIP berisi framework malware Python yang dinamai mirip file asli.

Menggunakan VBScript untuk menjalankan python.exe yang disamarkan sebagai csshost.exe.

Komunikasi server command & control (C2) tanpa enkripsi, dengan kriptografi lemah seperti RC4 dan MD5.

Dampak & Nasihat

Risiko utama adalah kebocoran data sensitif dan pencurian aset kripto.

Korban umumnya adalah developer, eksekutif, dan pihak yang sering menghadiri wawancara/meeting daring, terutama di industri teknologi dan keuangan.

Disarankan untuk tidak pernah menjalankan perintah atau menginstal program saat meeting online jika tidak yakin sumbernya.

Jika ada traffic mencurigakan ke IP 13.107.246[.]45 (dicurigai sebagai server penyerang), segera lakukan pemeriksaan dan pemblokiran akses pada perangkat bersangkutan.

Untuk detail teknis dan sumber terpercaya, silakan baca laporan lengkap di: