MR • 21 Jan 2026 15:28

Peringatan Kerentanan Kritis pada Google Chrome Versi 144 Selengkapnya

Ditemukan beberapa kerentanan kritis pada Gotenberg yang memungkinkan penyerang tanpa autentikasi melakukan SSRF, manipulasi file, hingga eksfiltrasi data dari layanan internal.

Kerentanan keamanan telah diidentifikasi pada paket go/github.com/gotenberg/gotenberg/v8 yang berdampak pada versi hingga 8.30.1. Temuan ini mencakup kelemahan Server-Side Request Forgery (SSRF) dan argument injection yang dapat dieksploitasi tanpa proses autentikasi.

Beberapa kerentanan utama yang teridentifikasi antara lain:

- CVE-2026-40281 (CVSS 10.0): Injeksi pseudo-tag ExifTool melalui manipulasi metadata memungkinkan penyerang memindahkan atau mengganti file PDF, membuat symlink/hardlink, serta melakukan eksfiltrasi data dari layanan internal.

- CVE-2026-40280 (CVSS 9.3): Bypass proteksi SSRF melalui skema URL yang tidak sensitif terhadap huruf besar/kecil, sehingga dapat mengakses layanan internal yang seharusnya dibatasi.

- CVE-2026-39383 (CVSS 8.6): SSRF blind melalui header Gotenberg-Webhook-Url yang memungkinkan pengiriman permintaan HTTP POST ke target internal maupun eksternal.

Dimana letak masalahnya?

Kerentanan terletak pada mekanisme validasi input yang tidak memadai, khususnya:

- Tidak adanya penyaringan URL pada parameter webhook.

- Validasi metadata yang lemah pada pemrosesan file PDF.

- Implementasi deny-list SSRF yang tidak efektif terhadap variasi skema URL.

Dampak bagi Aplikasi dan Pengguna

Eksploitasi kerentanan ini dapat mengakibatkan:

- Akses tidak sah ke layanan internal (internal service exposure).

- Kebocoran data sensitif (data exfiltration).

- Manipulasi dan penimpaan file sistem.

- Potensi pengambilalihan sistem (system compromise).

Versi yang Terdampak dan Perbaikan

- Versi terdampak: Gotenberg hingga versi 8.30.1.

- Versi perbaikan: Disarankan untuk segera melakukan pembaruan ke versi 8.31.0 atau yang lebih baru.

Rekomendasi untuk Developer dan Tim Security

- Segera lakukan pembaruan (patching) ke versi terbaru Gotenberg (≥ 8.31.0).

- Terapkan validasi input yang ketat terhadap seluruh parameter, khususnya URL dan metadata file.

- Gunakan pendekatan allow-list dibandingkan deny-list untuk pembatasan akses URL.

- Batasi akses jaringan internal dari layanan pemrosesan dokumen.

- Implementasikan pemantauan (logging dan monitoring) terhadap aktivitas anomali.

- Lakukan pengujian keamanan secara berkala (VAPT) untuk mendeteksi potensi kerentanan serupa.

Penutup

Kerentanan ini memiliki tingkat risiko tinggi hingga kritis dan berpotensi menimbulkan dampak signifikan terhadap keamanan sistem dan data. Oleh karena itu, diperlukan langkah mitigasi segera dan penerapan praktik keamanan yang baik guna menjaga integritas dan keandalan layanan.

Sumber Referensi:

https://github.com/advisories/GHSA-q7r4-hc83-hf2q

https://github.com/advisories/GHSA-5vh4-rgv7-p9g4

https://github.com/advisories/GHSA-5q7p-7jgv-ww56

MR • 09 Sep 2025 09:33

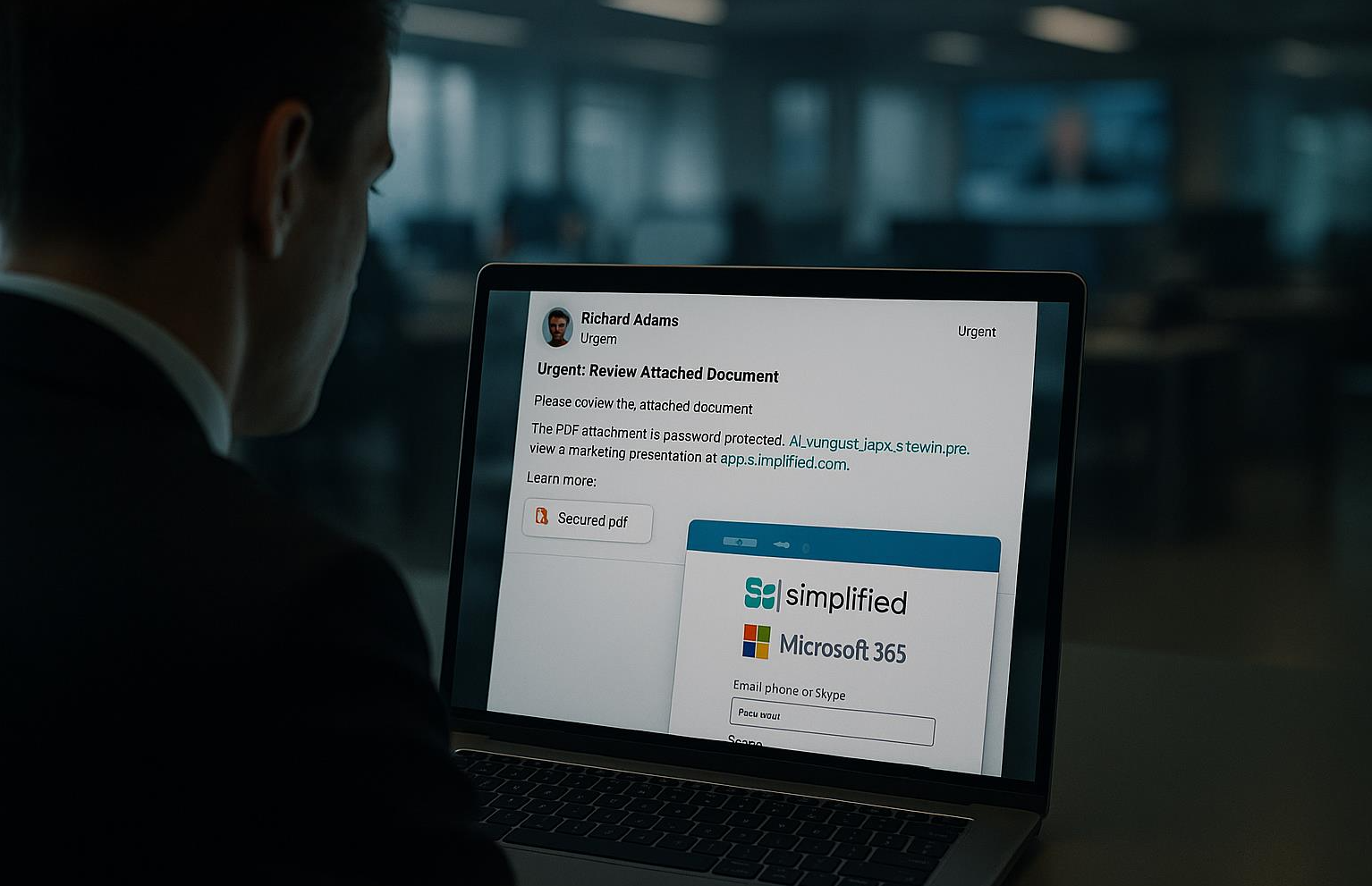

Peretas Salahgunakan Platform AI “Simplified” untuk Curi Akun Microsoft 365 Selengkapnya

MR • 21 Agt 2025 10:01

Kerentanan Kritis Tar-fs: Jutaan Pengguna Node.js Terancam Serangan File Arbitrer Selengkapnya