MR • 10 Sep 2025 09:52

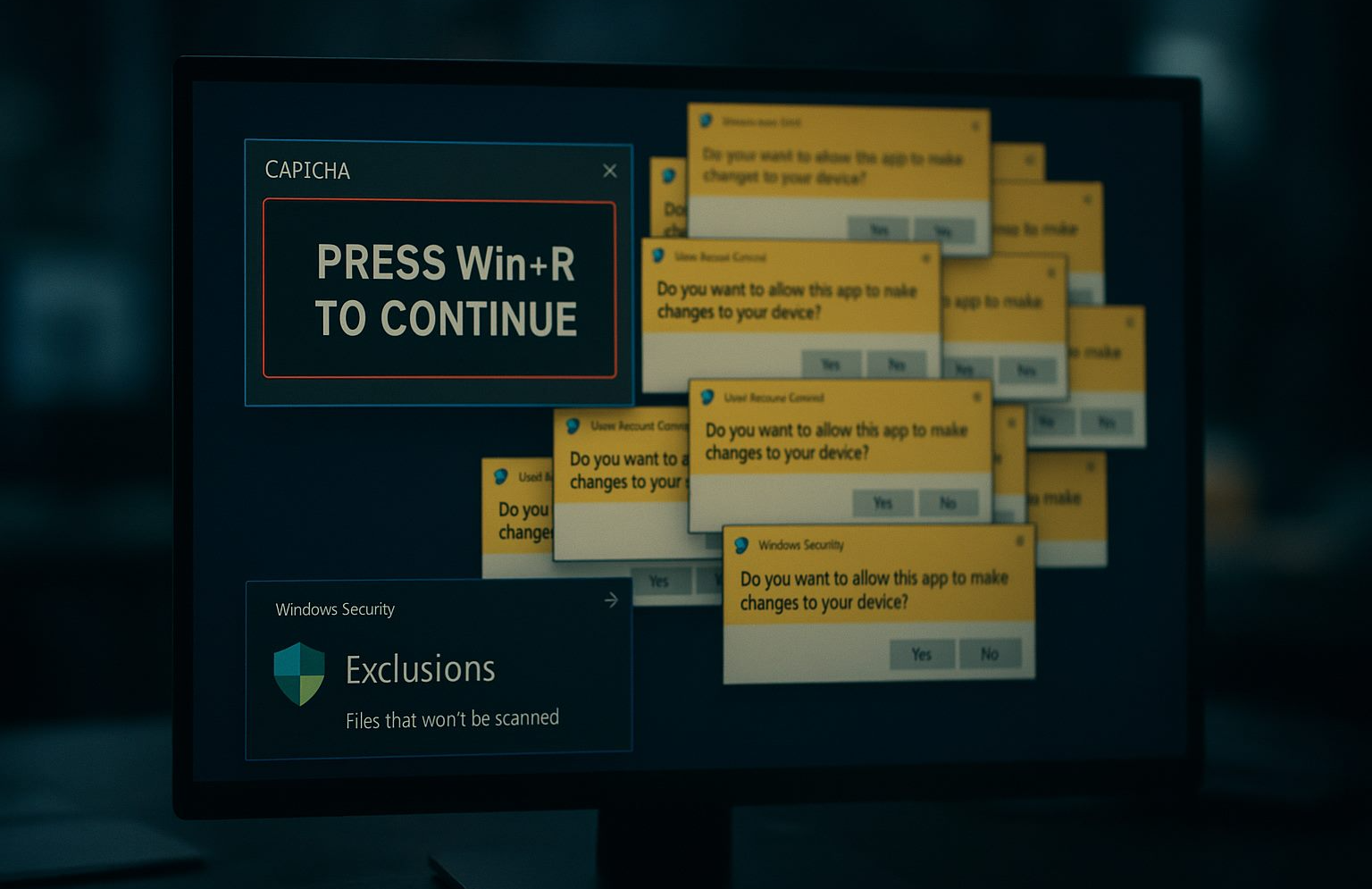

NightshadeC2: Botnet Baru Manfaatkan “UAC Prompt Bombing”, Sasar Windows dan Curi Data Selengkapnya

Telah ditemukan kerentanan kritis pada kernel Linux dengan kode CVE-2026-31431 yang dikenal dengan nama “Copy Fail”. Kerentanan ini memungkinkan pengguna biasa (non-privileged user) meningkatkan hak akses menjadi administrator (root) melalui eksploitasi pada mekanisme kernel tertentu.

Eksploitasi terhadap kerentanan ini tergolong mudah dilakukan dan contoh eksploitasi publik (Proof of Concept/PoC) telah tersedia. Sistem Linux yang digunakan pada server multi-user, lingkungan container, Kubernetes, CI/CD runner, maupun platform SaaS berisiko tinggi terdampak apabila belum menerapkan patch keamanan terbaru.

Dimana letak masalahnya?

Kerentanan berada pada komponen kernel Linux yang menangani proses tertentu di memori sistem. Penyerang dapat memanfaatkan kelemahan tersebut untuk menjalankan manipulasi proses sehingga memperoleh hak akses root secara tidak sah.

Eksploitasi umumnya dilakukan dengan tahapan sebagai berikut:

- Penyerang masuk sebagai pengguna biasa.

- Memanfaatkan celah pada kernel Linux.

- Menjalankan kode eksploitasi di memori sistem.

- Memperoleh hak akses administrator (root).

Dampak bagi Aplikasi dan Pengguna

Kerentanan ini dapat menyebabkan:

- Pengambilalihan sistem secara penuh (root access).

- Kebocoran data sensitif dan kredensial pengguna.

- Penyebaran serangan ke sistem lain dalam jaringan.

- Gangguan operasional layanan dan aplikasi.

- Risiko kompromi pada lingkungan container dan CI/CD.

Versi yang Terdampak dan Perbaikan

Sistem Terdampak

Kernel Linux yang digunakan sejak tahun 2017 hingga sebelum patch keamanan April 2026 berpotensi terdampak, meliputi:

- Kernel Linux 4.x (akhir)

- Kernel Linux 5.x

- Kernel Linux 6.x (sebelum patch)

Distribusi yang telah dikonfirmasi terdampak antara lain:

- Ubuntu 24.04 LTS

- Amazon Linux 2023

- RHEL 10.1

- SUSE Linux 16

Distribusi lain seperti Debian, Fedora, Rocky Linux, AlmaLinux, Arch Linux, dan sistem embedded berbasis Linux juga berpotensi terdampak apabila belum menerapkan pembaruan keamanan resmi.

Perbaikan

Administrator sistem disarankan segera melakukan pembaruan kernel Linux ke versi terbaru yang telah disediakan vendor masing-masing.

-Contoh pembaruan pada Debian/Ubuntu:

sudo apt update && sudo apt upgrade -y

sudo reboot

-Contoh pembaruan pada RHEL/CentOS/SUSE:

sudo yum update kernel -y

sudo reboot

-Mitigasi sementara apabila patch belum tersedia:

Disable modul algif_aead jika belum patch

echo "install algif_aead /bin/false" >

/etc/modprobe.d/disable-algif.conf

rmmod algif_aead

Rekomendasi untuk Developer dan Tim Security

CSIRT KOMDIGI merekomendasikan langkah-langkah berikut:

- Segera melakukan patch dan pembaruan kernel Linux.

- Melakukan reboot sistem setelah pembaruan diterapkan.

- Membatasi akses pengguna non-privileged pada server kritikal.

- Mengaktifkan mekanisme keamanan tambahan seperti SELinux dan seccomp.

- Melakukan isolasi pada environment CI/CD dan container.

- Meningkatkan monitoring aktivitas sistem dan log keamanan.

- Melakukan vulnerability assessment untuk memastikan sistem tidak terdampak eksploitasi.

Penutup

Kerentanan CVE-2026-31431 “Copy Fail” merupakan ancaman serius bagi ekosistem Linux karena berpotensi memberikan akses root kepada penyerang secara tidak sah. Mengingat eksploitasi telah tersedia secara publik dan risiko dampaknya tinggi, seluruh pengelola sistem diimbau segera melakukan mitigasi dan pembaruan keamanan guna mencegah kompromi sistem lebih lanjut.

Sumber Referensi:

- https://copy.fail/

- https://security-tracker.debian.org/tracker/CVE-2026-31431

- https://www.suse.com/security/cve/CVE-2026-31431.html

- https://github.com/theori-io/copy-fail-CVE-2026-31431

MR • 05 Des 2025 09:31

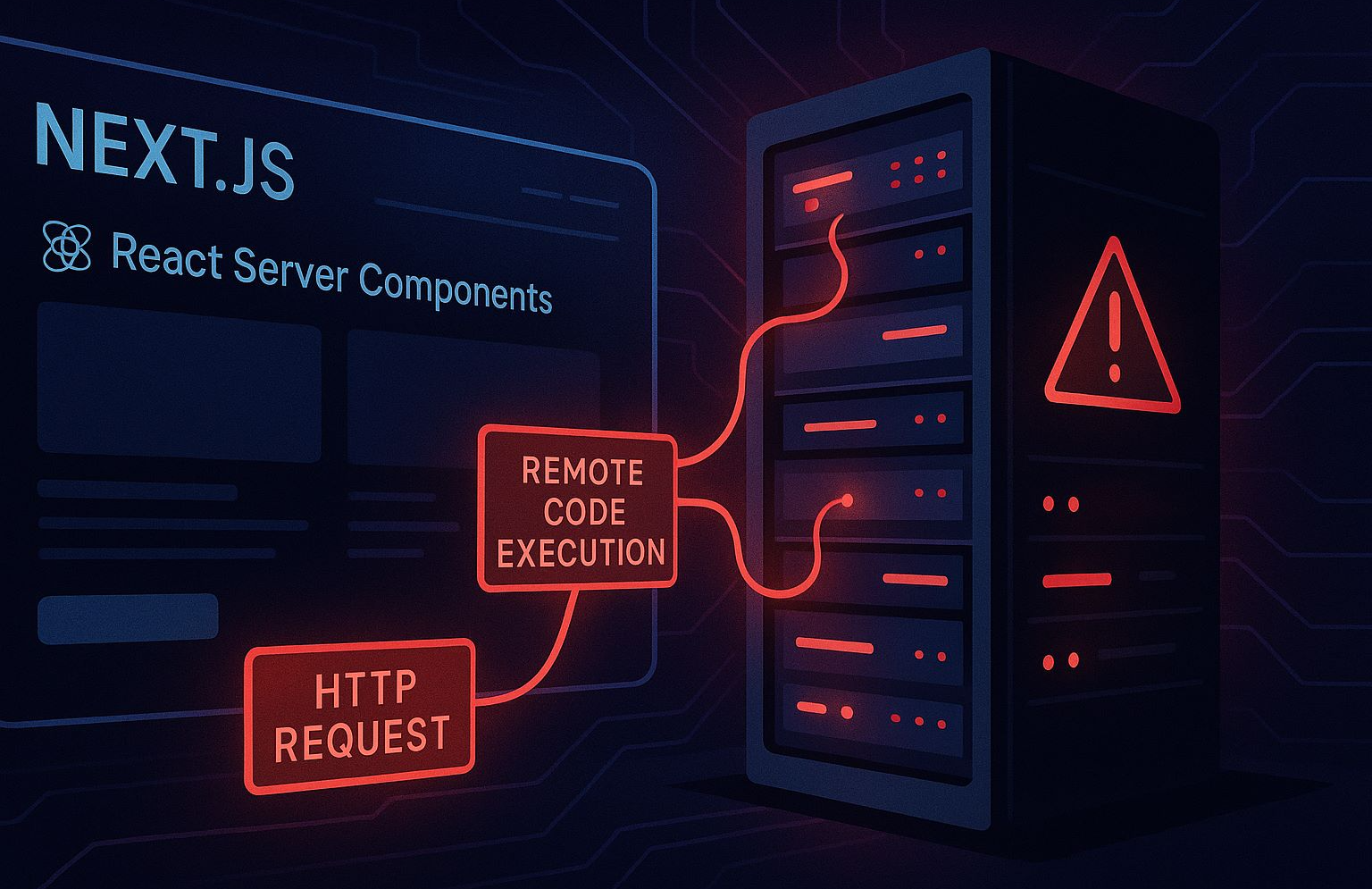

Next.js Modern Kena Celah RCE Kritis, Server Bisa Diambil Alih Lewat RSC Selengkapnya